Comment faire une sauvegarde LTR immutable d'un Azure Storage Account ?

La sauvegarde des données critiques est un sujet qui touche tous les projets IT. Suivez le guide dans cet exemple concret 🛠

Ayant eu de multiples expériences dans le monde du conseil, j'ai pu acquérir une expertise dans la conception et la construction de services de collaboration d'entreprise. Je suis passionné par les technologies Microsoft et surtout Azure. Aujourd'hui je possède une solide expérience en méthodologie de développement et j'ai mené des équipes de développement technique au succès. Je possède également une solide connaissance de l'infrastructure qui fait de moi une ressource efficace pour mettre en œuvre la transformation numérique vers le cloud Microsoft. Je suis un professionnel efficace et honnête qui aime relever les challenges. Aimant partager mes connaissances; je suis à l'aise en tant que Technical Leader et en tant que membre d'une équipe. Mes compétences techniques sont les suivantes: Azure, DevOps, Architecture Applicative, Développement de solution Cloud Native, écosystème Microsoft... et bien d'autres. Pour voir mes certifications Microsoft : https://www.youracclaim.com/users/antoine-loizeau

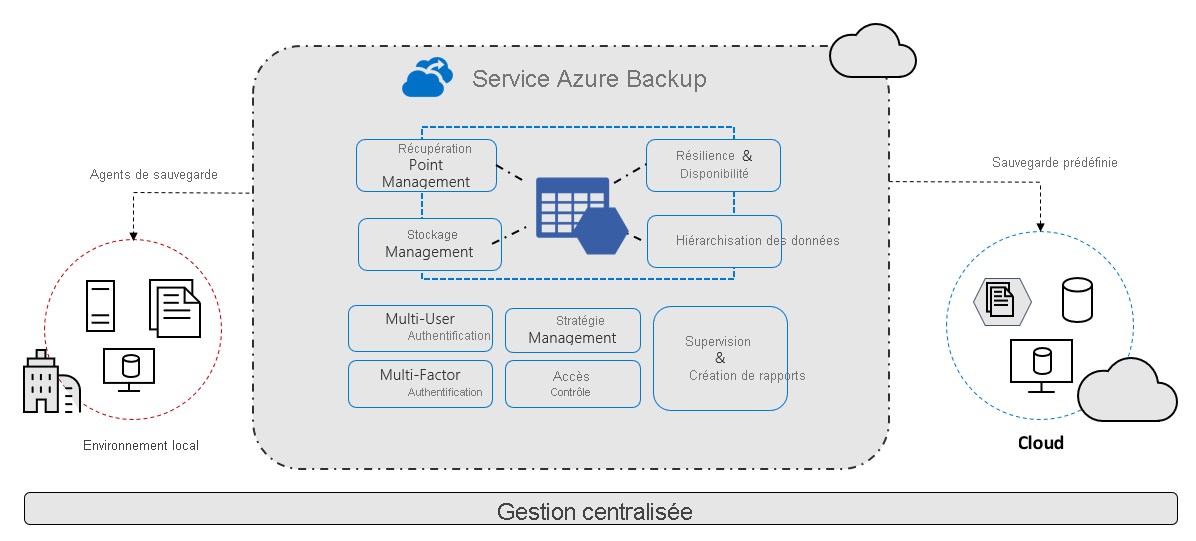

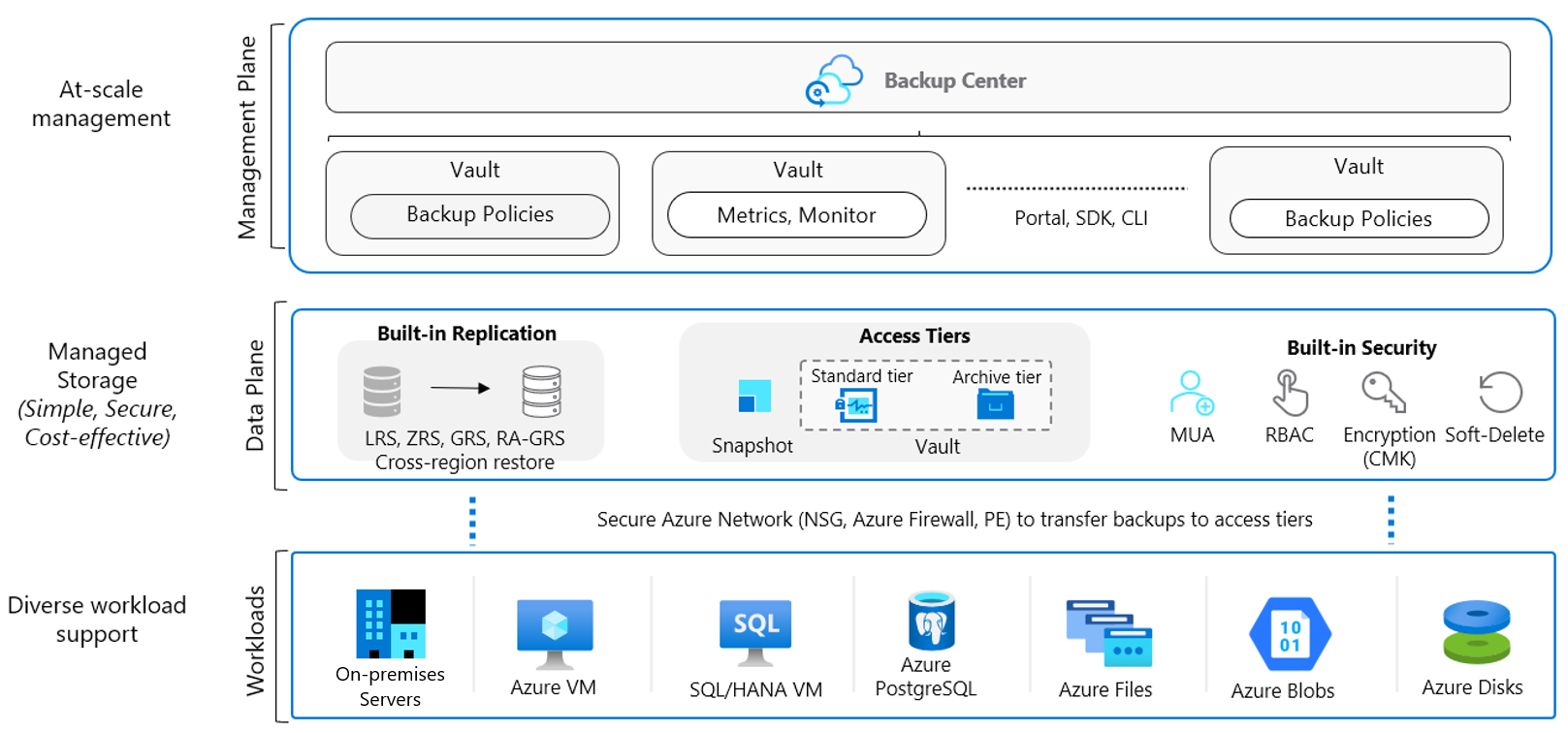

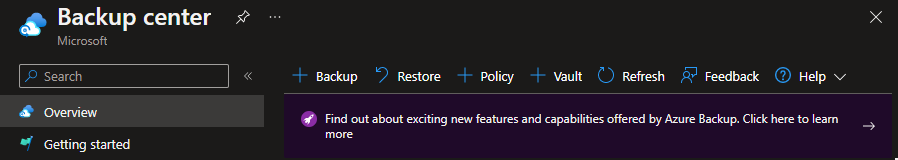

Azure Backup Center

Le service Azure Backup Center est une solution native de Microsoft vous permettant d'implémenter vos régles de sauvegardes sur plusieurs services de la plateforme: Machine virtuelle, disques managés, base de données PostgreSQL, stockage de fichier ou de blobs ...

Ce service va vous permettre de gérer de façon centralisée vos sauvegardes et ainsi garder une cohérence par rapport à votre SI local et vos exigences.

Il aidera aussi à protéger vos systèmes d’entreprise critiques et données de sauvegarde contre les attaques par rançongiciel en implémentant des mesures préventives et en fournissant des outils qui protègent votre organisation contre toute action que des pirates informatiques effectuent pour infiltrer vos systèmes.

Il assure la sécurité de votre environnement de sauvegarde, tant lorsque vos données sont en transit que quand elles sont au repos.

Pour plus de détails sur ce service, voici un lien vers la documentation Microsoft d'où est extrait le schéma ci-dessus: Qu’est-ce qu’Azure Backup ? - Azure Backup | Microsoft Learn

Mise en oeuvre d'un système de backup

Nous allons détailler étape par étape comment mettre en oeuvre un mécanisme de sauvegarde centralisée pour les blobs présents Storage Account. Pour accéder au service Backup Center il suffit de vous rendre sur cette page du portail Azure : Backup center - Microsoft Azure

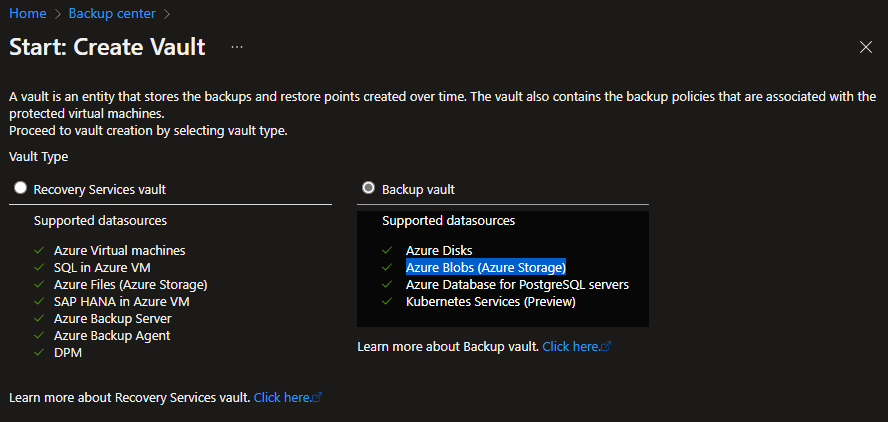

Création d'un Vault

La première étape dans notre exemple sera la création d'une zone de stockage pour vos backups appelée "Vault":

Cliquer sur l'icone "+ Vault" et séléctionner "Backup Vault":

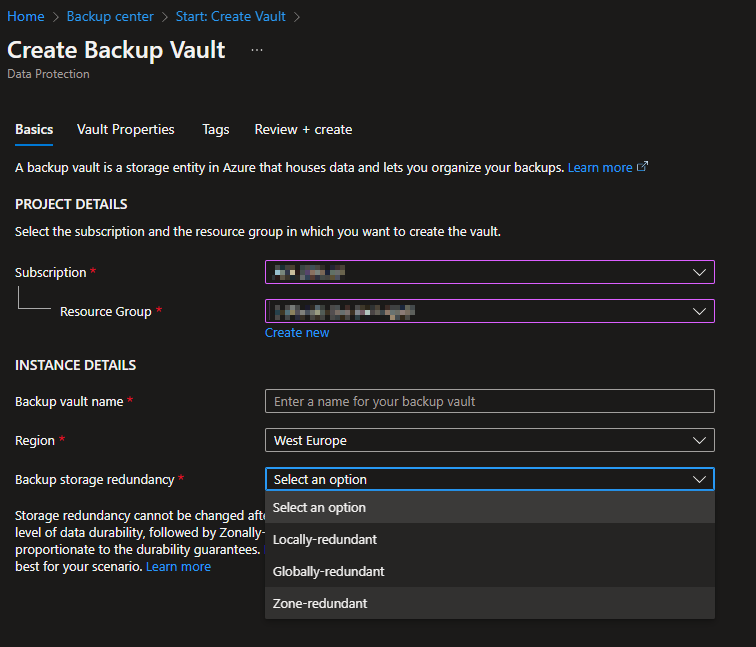

Sur l'étape suivante nous allons pouvoir choisir un élément important pour nos sauvegardes à savoir leur redondance:

Le stockage globally-redundant offre le plus haut niveau de durabilité des données, suivi du stockage zone-redundant, puis du stockage locally-redundant.

Les coûts sont bien sûr proportionnels aux garanties associés à chaque choix.

Pour vos données critiques, je vous conseille fortement de choisir l'option "Globally-redundant".

Une fois votre choix réalisé, vous pourrez activer les options d'immutabilité et de soft delete ainsi que de spécifier la période de rétention:

Le but d’une sauvegarde immuable est d’être inaltérable et de pouvoir être immédiatement déployée sur les serveurs de production en cas d’attaque de ransomware ou d’une autre forme de perte de données.

Pour vos données critiques je vous conseille fortement de cocher l'option "Enable immutability"

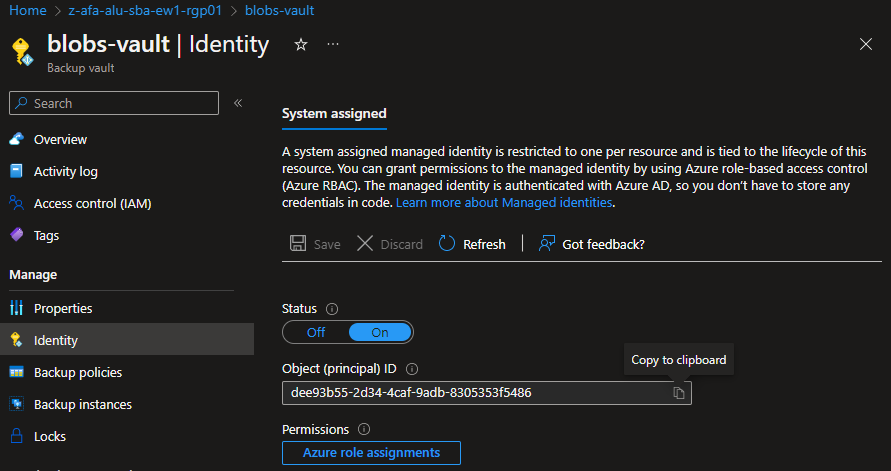

Dans la partie identity du Vault, vous pourrez trouver l'object ID, vous permettant de déléguer les droits nécessaires pour sauvegarder vos storages ou vous pourrez utiliser l'assistant que nous allons découvrir dans le prochaine chapitre.

Définir une politique de sauvegarde

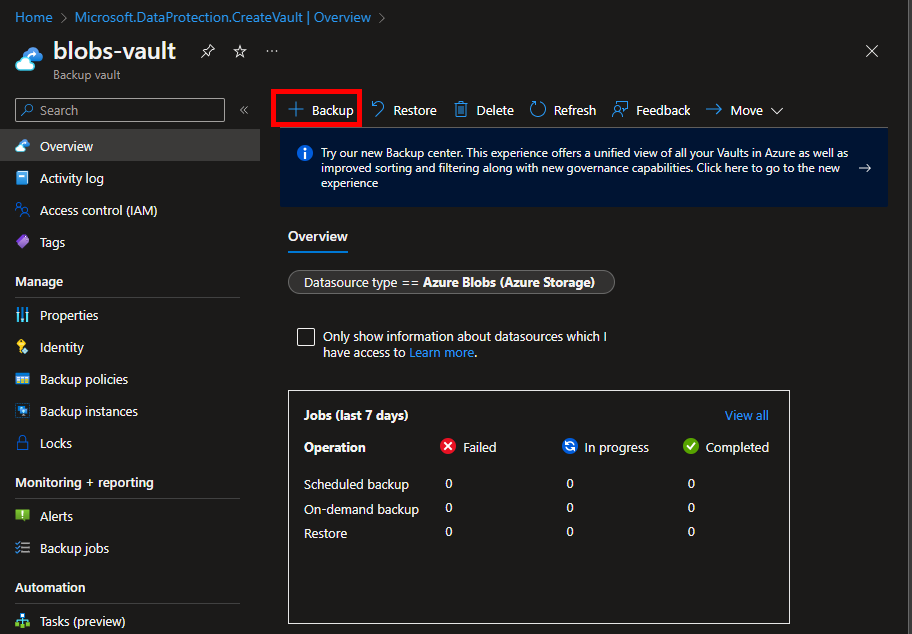

Depuis votre "Backup Vault" précédement créer vous allez pouvoir configurer votre politique de sauvegarde en cliquant sur le bouton "+ Backup":

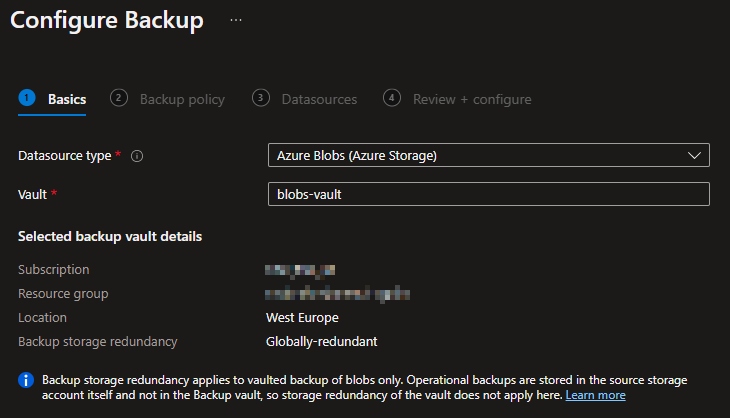

Sur le premier écran "Basics", valider les informations avant de passer à l'étape suivante :

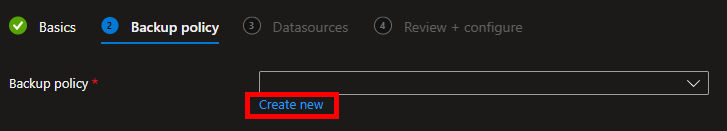

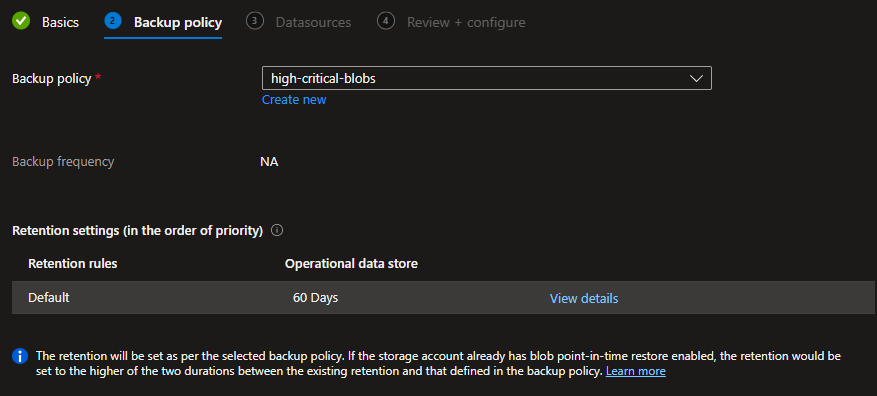

Sur cet écran, cliquer sur "Create new":

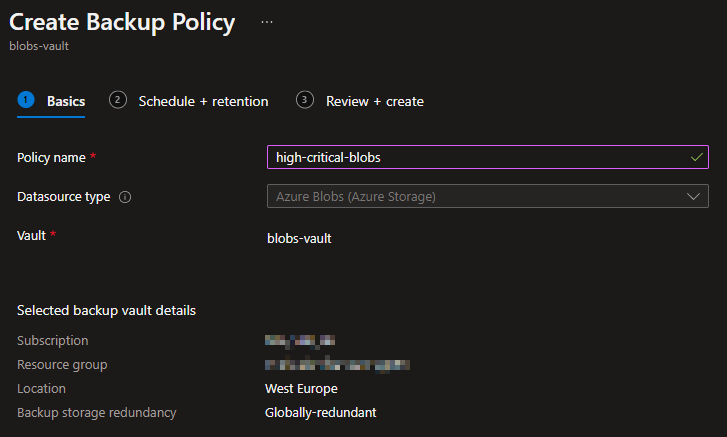

Choisir un nom pour votre nouvelle "policy", "high-critical-blobs" dans l'exemple :

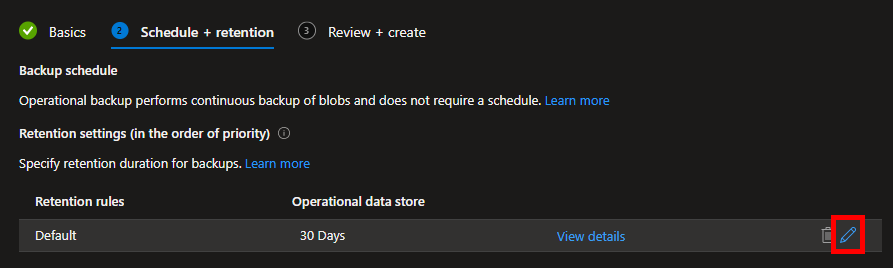

Sur l'étape suivante, vous pouvez éditer la régle par défaut pour la personnaliser par rapport à nos besoins en cliquant sur l'icône ✏:

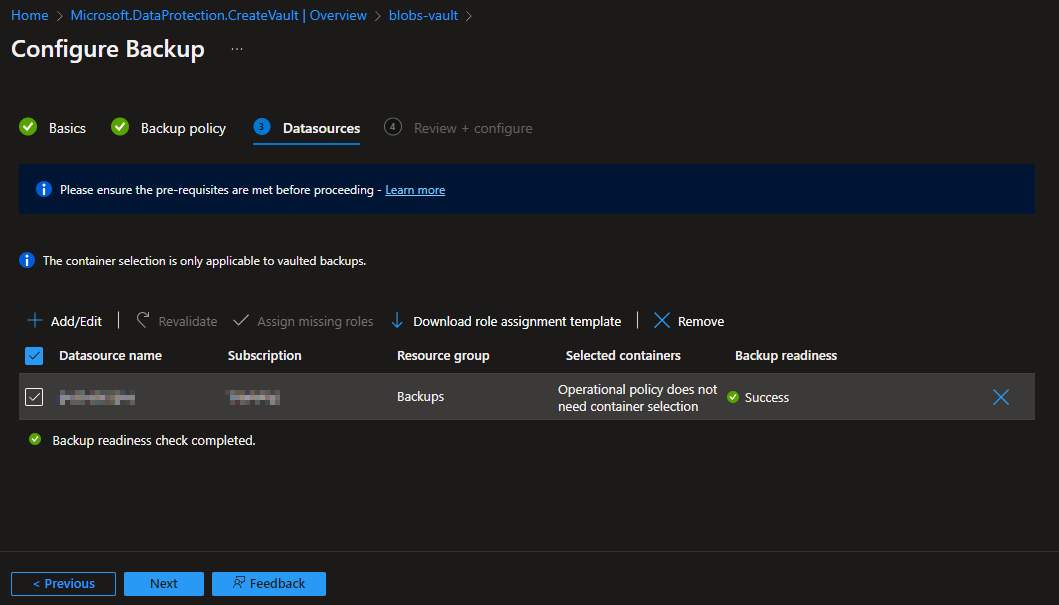

Finaliser la création puis passer à l'étape suivante "3. Datasources":

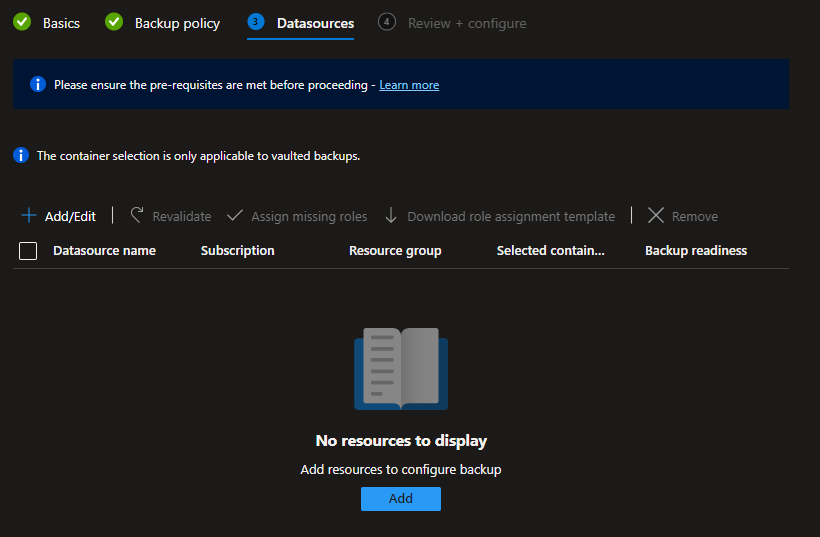

Cliquer sur le bouton "Add" au milieu de l'écran et séléctionner vos storages accounts à sauvegarder :

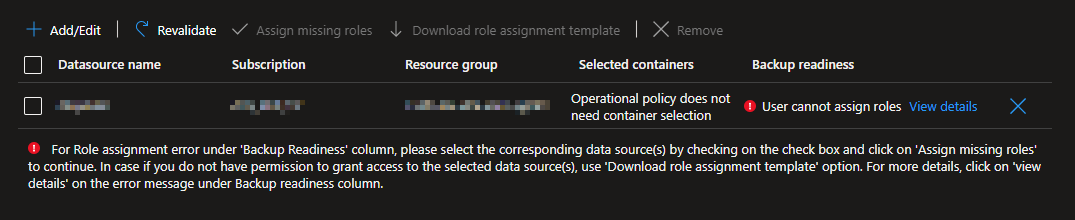

Après avoir ajouté vos storages nous allons devoir ajouter les droits pour que le service Backup puisse se connecter pour réaliser les actions nécessaires:

Pour effectuer les sauvegardes vous devez ajouter le rôle suivant à l'identité du compte de service:

Lets you perform backup and restore operations using Azure Backup on the storage account. | e5e2a7ff-d759-4cd2-bb51-3152d37e2eb1 |

Vous pouvez possitionner ce droit sur le scope que vous souhaitez: souscriptions, groupe de ressources ou bien sur la ressource Azure en elle-même.

Dans mon cas, je vais possitionner ce rôle sur tous les groupes de ressources ayant un tag spécifique.

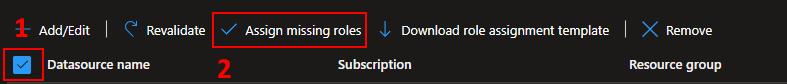

Pour ajouter les permissions sur les storages sélectionnés vous pouvez aussi passer par l'assistant :

Dans ce cas, une popup vous permettra de choisir le scope des droits délégués.

Vous pourrez passer à l'étape suivante qu'une fois les permissions correctement assignées.

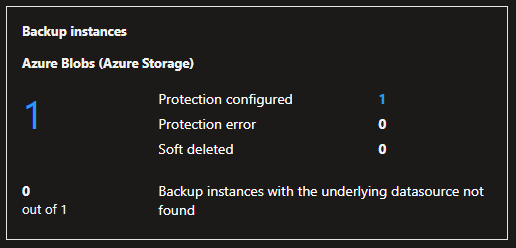

Il ne reste plus qu'à valider la configuration mise en place pour finaliser la création, vous aurez alors sur l'overview de votre Vault ceci:

Vous pourrez aussi visualiser le detail du storage avec l'historique des backups :