Azure SRE Agent pour AKS

L'IA au service de la résilience de vos clusters

Ayant eu de multiples expériences dans le monde du conseil, j'ai pu acquérir une expertise dans la conception et la construction de services de collaboration d'entreprise. Je suis passionné par les technologies Microsoft et surtout Azure. Aujourd'hui je possède une solide expérience en méthodologie de développement et j'ai mené des équipes de développement technique au succès. Je possède également une solide connaissance de l'infrastructure qui fait de moi une ressource efficace pour mettre en œuvre la transformation numérique vers le cloud Microsoft. Je suis un professionnel efficace et honnête qui aime relever les challenges. Aimant partager mes connaissances; je suis à l'aise en tant que Technical Leader et en tant que membre d'une équipe. Mes compétences techniques sont les suivantes: Azure, DevOps, Architecture Applicative, Développement de solution Cloud Native, écosystème Microsoft... et bien d'autres. Pour voir mes certifications Microsoft : https://www.youracclaim.com/users/antoine-loizeau

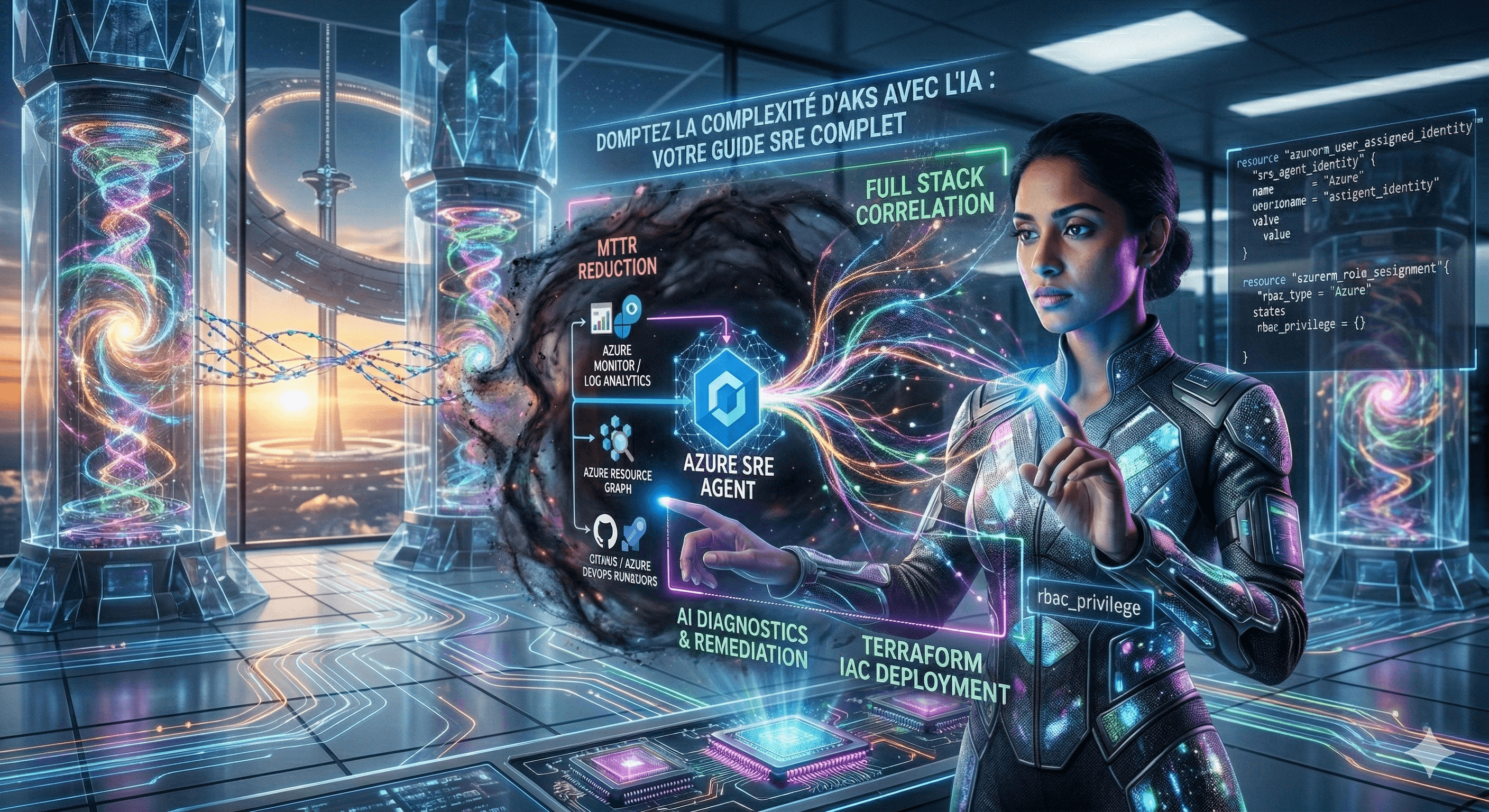

Dans l'écosystème Kubernetes, la complexité est souvent l'ennemi de la disponibilité. Entre la gestion des nœuds, le cycle de vie des pods et les configurations réseau, les ingénieurs SRE (Site Reliability Engineering) consacrent une part importante de leur temps au "toil" — ces tâches manuelles répétitives lors de la résolution d'incidents.

Microsoft répond à ce défi avec l'Azure SRE Agent, un service piloté par l'IA conçu pour automatiser le diagnostic et la remédiation, spécifiquement optimisé pour Azure Kubernetes Service (AKS).

Qu'est-ce que l'Azure SRE Agent ?

L'Azure SRE Agent est un agent intelligent capable d'analyser, de diagnostiquer et de suggérer des remédiations pour vos ressources Azure. Contrairement à un simple bot de chat, il dispose de permissions sur votre infrastructure pour exécuter des commandes CLI, interroger des logs Kusto (KQL) et corréler des signaux provenant de différentes sources (Metrics, Logs, Change Analysis).

Architecture : Comment ça fonctionne avec AKS ?

Le point crucial pour les administrateurs AKS est que l'agent ne tourne pas comme un pod à l'intérieur de votre cluster. Il interagit avec AKS via les API de contrôle d'Azure (ARM). Cette isolation garantit que même si votre plan de données (data plane) est totalement saturé ou inaccessible, l'agent reste opérationnel pour vous aider à diagnostiquer la panne.

Ce schéma illustre parfaitement l'isolation de l'agent : il n'est pas un pod à l'intérieur de votre cluster, mais un service externe dans le Management Plane d'Azure. Il se connecte à AKS via l'API Server du Control Plane pour analyser l'état de vos nœuds et de vos pods (y compris ceux en erreur, comme le pod 'checkout' en 'CrashLoopBackOff'). Il ingère également des données cruciales provenant d'Azure Monitor, du Resource Graph et de vos Runbooks sur GitHub, pour fournir des suggestions éclairées à l'ingénieur SRE.

Pourquoi l'adopter pour vos environnements AKS ?

L'exploitation d'AKS présente des défis que l'SRE Agent aide à relever efficacement :

Réduction du MTTR (Mean Time To Repair) : L'agent trie les alertes Azure Monitor, élimine le bruit et remonte les incidents avec un contexte enrichi.

Vision Full-Stack : Dans une architecture microservices, une erreur 500 peut provenir d'AKS, d'une Application Gateway ou d'une base de données SQL. L'agent possède une visibilité transverse sur toute la chaîne de liaison.

Apprentissage par les Runbooks : Il peut ingérer vos propres guides de dépannage (Markdown) sur GitHub ou Azure DevOps pour affiner ses suggestions selon vos standards internes.

Cas d'usage : Du diagnostic à la remédiation

Scénario : Le "CrashLoopBackOff" mystérieux

Imaginons qu'un microservice critique tombe en erreur. Traditionnellement, vous devriez enchaîner les commandes kubectl (get pods, describe, logs --previous) et vérifier les modifications récentes.

Avec l'Azure SRE Agent, vous posez la question en langage naturel :

"Diagnostique le CrashLoop sur le namespace 'prod' et suggère une correction."

L'agent va alors :

Détecter qu'une mise à jour de configuration a eu lieu via Azure Resource Graph.

Identifier que le secret requis dans Azure Key Vault est manquant ou expiré.

Proposer le lien direct vers la ressource en faute ou proposer de réinitialiser le secret.

Implémentation Technique avec Terraform

Pour garantir un déploiement répétable et sécurisé, l'utilisation de Terraform est indispensable. L'agent repose sur une Identité Managée (User-Assigned Managed Identity) pour agir sur vos ressources.

Configuration de l'Identité et du RBAC

L'agent a besoin du rôle SRE Agent Contributor pour effectuer des actions, et de droits de lecture sur le cluster.

# 1. Création de l'identité pour l'agent

resource "azurerm_user_assigned_identity" "sre_agent_identity" {

name = "id-sre-agent-aks-prod"

location = var.location

resource_group_name = var.rg_name

}

# 2. Attribution du rôle spécifique SRE Agent au niveau de l'abonnement

resource "azurerm_role_assignment" "sre_contributor" {

scope = "/subscriptions/${var.subscription_id}"

role_definition_name = "SRE Agent Contributor"

principal_id = azurerm_user_assigned_identity.sre_agent_identity.principal_id

}

Déploiement de la ressource Azure SRE Agent

En utilisant le provider azapi, nous pouvons configurer l'agent pour qu'il se connecte nativement à AKS et à Log Analytics.

resource "azapi_resource" "sre_agent" {

type = "Microsoft.SRE/agents@2024-06-01-preview"

name = "sre-agent-main"

parent_id = azurerm_resource_group.rg.id

location = var.location

body = jsonencode({

properties = {

description = "Agent intelligent pour le monitoring AKS"

capabilities = ["Diagnostic", "Remediation"]

dataSourceConnections = [

{

resourceId = azurerm_log_analytics_workspace.law.id

type = "LogAnalytics"

},

{

resourceId = azurerm_kubernetes_cluster.aks.id

type = "AKS"

}

]

}

})

identity {

type = "UserAssigned"

identity_ids = [azurerm_user_assigned_identity.sre_agent_identity.id]

}

}

Limites et Bonnes Pratiques

Bien que puissant, l'Azure SRE Agent nécessite une hygiène opérationnelle :

Qualité de l'Observabilité : L'IA ne peut pas deviner ce qui n'est pas logué. Assurez-vous que vos conteneurs envoient leurs logs vers Container Insights.

Principe du Moindre Privilège : Si vous débutez, limitez l'identité de l'agent au rôle

Readerpour qu'il ne puisse que suggérer sans modifier.Validation Humaine : Utilisez le mode "Consultation" pour les environnements de production. L'agent propose le plan d'action (ex: scale-up du node pool), et l'ingénieur l'approuve d'un clic.

Conclusion

L'intégration d'Azure SRE Agent pour vos clusters AKS marque le passage du monitoring réactif à l'ingénierie de fiabilité assistée. En automatisant le diagnostic de premier niveau et en corrélant les données complexes à votre place, il libère les équipes DevOps pour des tâches à plus haute valeur ajoutée.

Le déploiement via Terraform assure que cette intelligence est intégrée dès la genèse de votre infrastructure, rendant vos clusters résilients par défaut.